The Sleuth Kit

The Sleuth Kit (TSK) é uma biblioteca e coleção de utilitários baseados em Unix e Windows para facilitar a análise forense de sistemas de computador. Foi escrito e é mantido, principalmente, pelo investigador digital Brian Carrier.[2]

| The Sleuth Kit | |

|---|---|

| |

| Autor | Brian Carrier |

| Versão estável | 4.12.1 (29 de agosto de 2023[1]) |

| Escrito em | C, Perl |

| Sistema operacional | tipo Unix, Windows |

| Gênero(s) | Computação forense |

| Tamanho | IPL, CPL, GPL |

| Página oficial | www |

O Sleuth Kit é capaz de analisar os sistemas de arquivos NTFS, FAT/ExFAT, UFS 1/2, Ext2, Ext4, HFS, ISO 9660 e YAFFS2 separadamente ou em imagens de disco armazenadas nos formatos raw (dd), Expert Witness ou AFF.[3] O Sleuth Kit pode ser usado para examinar a maioria dos sistemas operacionais Microsoft Windows, Apple Macintosh OSX, muitos Linux e alguns outros computadores UNIX.

Ele pode ser usado:

- Por meio das ferramentas de linha de comando incluídas; ou

- Como uma biblioteca incorporada em uma ferramenta forense digital separada, como autopsy ou log2timeline/plaso.

O Sleuth Kit é um pacote conjunto de softwares livres de código aberto que fornece um grande número de utilitários especializados baseados em linha de comando.

É baseado no The Coroner's Toolkit e sua plataforma oficial sucessora.[4]

Ferramentas editar

Algumas das ferramentas incluídas no The Sleuth Kit incluem:

- ils: lista todas as entradas de metadados, como um Inode.

- blkls: exibe blocos de dados dentro de um sistema de arquivos (anteriormente chamado de dls).

- fls: lista nomes de arquivos alocados e não alocados, dentro de um sistema de arquivos.

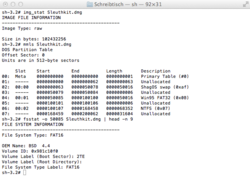

- fsstat: exibe informações estatísticas do sistema de arquivos sobre uma imagem ou mídia de armazenamento.

- ffind: procura por nomes de arquivos que apontam para uma entrada de metadados especificada.

- mactime: cria uma linha do tempo de todos os arquivos com base em seus tempos de MAC.

- disk_stat: (atualmente, somente no Linux) descobre a existência de uma Área Protegida do Host.

Ver também editar

- Autopsy - uma interface gráfica de usuário para o The Sleuth Kit.

- CAINE Linux - inclui o The Sleuth Kit.

Referências

- ↑ «Releases - sleuthkit/sleuthkit». Consultado em 1 de março de 2024 – via GitHub

- ↑ «About». www.sleuthkit.org. Brian Carrier. Consultado em 30 de agosto de 2016

- ↑ «File and Volume System Analysis». www.sleuthkit.org. Brian Carrier. Consultado em 30 de agosto de 2016

- ↑ http://www.porcupine.org/forensics/tct.html