Worm

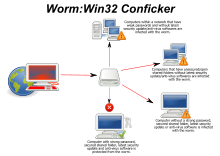

Em computação, worm ou computer worm (do inglês que significa, literalmente, "verme" ou "verme de computador") é um programa independente (standalone), do tipo malware, que se replica com o objetivo de se espalhar para outros computadores.[1] Geralmente, usa uma rede de computadores para se espalhar, ou mesmo unidades USB, contando com falhas de segurança no computador de destino para acessá-lo. Alguns worms também se alastram por mensagens de e-mail, criando anexos maliciosos e os enviando para as listas de contato da conta invadida.[2] Ele usará esta máquina como hospedeiro para varrer e infectar outros computadores. Quando esses novos computadores, infectados por worms, estão controlados, o worm continuará a varrer e infectar outros computadores usando-os como hospedeiros, comportamento esse que permanecerá em ação.[3] Os worms de computador usam o método recursivo para se copiar sem o programa hospedeiro e se distribuir com base na lei do crescimento exponencial e, em seguida, controlar e infectar mais e mais computadores em um curto espaço de tempo.[4] Os worms, quase sempre, causam pelo menos algum dano à rede, mesmo que seja apenas consumindo largura de banda, enquanto os vírus quase sempre corrompem ou modificam arquivos em um computador alvo.

Muitos worms são projetados apenas para se espalhar e não tentam alterar os sistemas pelos quais passam. No entanto, como o Morris worm e o Mydoom mostraram, mesmo esses worms "sem carga" podem causar grandes interrupções ao aumentar o tráfego da rede e outros efeitos indesejados.

História

editarEm 1971, o primeiro Worm de computador, chamado Creeper, foi criado por Bob Thomas, como um programa experimental, no qual seu objetivo era se auto-replicar e se mover entre computadores conectados na ARPANET. Posteriormente, o segundo Worm de computador, chamado Reaper, foi desenvolvido por Ray Tomlinson, com o objetivo de replicar na ARPANET e deletar o worm Creeper.

O primeiro worm que atraiu grande atenção foi o Morris Worm, escrito por Robert Tappan Morris no Laboratório de Inteligência artificial do Instituto de Tecnologia de Massachusetts. Ele foi iniciado em 2 de novembro de 1988, e rapidamente infectou um grande número de computadores pela Internet, estimado na época como um décimo de todos os conectados.. Ele se propagou através de uma série de erros no BSD Unix e seus similares. Morris confessou o crime e foi condenado a três anos de liberdade condicional, 400 horas de prestação de serviços à comunidade e pagar uma multa de 10 mil dólares dos Estados Unidos.[5]

O próprio Morris se tornou a primeira pessoa julgada e condenada sob a Lei de Fraude e Abuso de Computador de 1986.

Características

editarAutonomia

editarOs vírus de computador geralmente requerem um programa host. O vírus escreve seu próprio código no programa host. Quando o programa é executado, o programa de vírus escrito é executado primeiro, causando infecção e danos. Um worm não precisa de um programa hospedeiro, pois é um programa independente ou um pedaço de código. Portanto, não é restrito pelo programa host, mas pode ser executado de forma independente e realizar ataques ativamente.

Vulnerabilidade

editarComo um worm não é limitado pelo programa host, os worms podem tirar proveito de várias vulnerabilidades do sistema operacional para realizar ataques ativos. Por exemplo, o vírus "Nimda" explora vulnerabilidades para atacar.

Complexidade

editarAlguns worms são combinados com scripts de páginas da Web e ficam ocultos em páginas HTML usando VBScript, ActiveX e outras tecnologias. Quando um usuário acessa uma página da Web que contém um vírus, o vírus reside automaticamente na memória e aguarda para ser acionado. Existem também alguns worms que são combinados com programas backdoor ou cavalos de Tróia, como o "Code Red".

Propagação

editarOs worms são mais infecciosos do que os vírus tradicionais. Eles não apenas infectam computadores locais, mas também todos os servidores e clientes na rede baseados no computador local. Os worms podem se espalhar facilmente por meio de pastas compartilhadas, e-mails, páginas da Web maliciosas e servidores com um grande número de vulnerabilidades na rede.

Backdoors

editarOs worms Sobig e Mydoom instalaram backdoors (brechas) nos computadores, tornando-os abertos a ataques via Internet. Estes computadores "zumbis" são utilizados para enviar emails (spams) ou para atacar endereços de sites da Internet. As redes de tais máquinas são frequentemente chamadas de botnets e são muito comumente usadas para uma variedade de propósitos maliciosos. Acredita-se que spammers (pessoas que enviam spams) pagam para a criação destes worms,[6][7] e criadores de worms já foram apanhados vendendo listas de endereços IP de máquinas infectadas.[8] Outros tentam afetar empresas com ataques DDOS (Ataque de Negação de Serviço) propositais.[9] As brechas podem também ser exploradas por outros worms, como o Doomjuice, que se espalha utilizando uma brecha aberta pelo Mydoom.[10]

Contramedidas

editarOs usuários precisam ter cuidado ao abrir e-mails inesperados, e não devem executar arquivos ou programas anexados ou visitar sites vinculados a esses e-mails. No entanto, como acontece com o worm ILOVEYOU e com o aumento do crescimento e da eficiência dos ataques de phishing, ainda é possível induzir o usuário final a executar um código malicioso.

O software antivírus e anti-spyware é útil, mas deve ser mantido atualizado com novos arquivos de padrão pelo menos a cada poucos dias. O uso de um firewall também é recomendado.

Os usuários podem minimizar a ameaça representada pelos worms mantendo o sistema operacional de seus computadores e outros softwares atualizados, evitando a abertura de e-mails não reconhecidos ou inesperados e executando firewall e software antivírus.

Às vezes, as infecções podem ser detectadas por seu comportamento - geralmente verificando a Internet aleatoriamente, procurando por hosts vulneráveis para infectar. Além disso, técnicas de aprendizado de máquina podem ser usadas para detectar novos worms, analisando o comportamento do computador suspeito.

Worms úteis

editarOs worms podem ser úteis: a família de worms Nachi, por exemplo, tentava buscar e instalar patches do site da Microsoft para corrigir diversas vulnerabilidades no sistema (as mesmas vulnerabilidades que eles exploravam). Isto, eventualmente, torna os sistema atingidos mais seguros, mas gera um tráfego na rede considerável — frequentemente maior que o dos worms que eles estão protegendo — causam reboots da máquina no processo de aplicação do patch e, talvez o mais importante, fazem o seu trabalho sem a permissão do usuário do computador. Por isto, muitos especialistas de segurança desprezam os worms, independentemente do que eles fazem.

Ver também

editarReferências

- ↑ Barwise, Mike. «What is an internet worm?». BBC. Consultado em 9 de setembro de 2010

- ↑ «O que é um Worm (verme)?». www.psafe.com/blog. Consultado em 10 de dezembro de 2014

- ↑ Zhang, Changwang; Zhou, Shi; Chain, Benjamin M. (15 de maio de 2015). «Hybrid --Epidemics—A Case Study on Computer Worm Conficker». PLOS One. 10 (5): e0127478. ISSN 1932-6203. PMC 4433115 . PMID 25978309. doi:10.1371/journal.pone.0127478

- ↑ Marion, Jean-Yves (28 de julho de 2012). «From Turing machines to computer viruses». Philosophical Transactions of the Royal Society A: Mathematical, Physical and Engineering Sciences. 370 (1971): 3319–3339. ISSN 1364-503X. PMID 22711861. doi:10.1098/rsta.2011.0332

- ↑ Malenkovich, Serge (4 de novembro de 2013). «Caso Morris Worm completa 25 anos». Kaspersky Daily. Consultado em 3 de maio de 2020

- ↑ «Cloaking Device Made for Spammers». www.wired.com. Consultado em 4 de maio de 2012

- ↑ «Channelnewsasia.com». web.archive.org. Consultado em 4 de maio de 2012

- ↑ «The H: Security news and Open source developments». www.h-online.com. Consultado em 4 de maio de 2012

- ↑ «BBC NEWS». news.bbc.co.uk. Consultado em 4 de maio de 2012 Texto " Technology " ignorado (ajuda); Texto " Hacker threats to bookies probed" ignorado (ajuda)

- ↑ «Entenda o que são worms e vírus e saiba como se proteger de ataques - Segurança - IDG Now!». idgnow.uol.com.br. Consultado em 4 de maio de 2012. Arquivado do original em 16 de junho de 2012

Ligações externas

editar- «Combatendo Spywares». por Microsoft

- «Cartilha de Segurança para Internet»

- Relatório de Ameaças à Segurança na Internet, por Symantec

- «Informações para manter o seu computador seguro e atualizado» (em inglês). por Microsoft